Вот определение из Википедии — свободной энциклопедии.

Autorun.inf — файл, используемый для автоматического запуска приложений и программ на носителях информации в среде операционной системы Microsoft Windows (начиная с версии Windows 95). Этот файл должен находится в корне устройства для которого осуществляется автозапуск. Файл делится на структурные элементы — блоки. Название блоков пишется в квадратных скобках. Описание блоков содержит пары параметр→значение.

А теперь на человеческом языке :)

Сам по себе файл запуска Autorun.inf это не вирус, как многие думают :) если коротко то это файл запуска приложений (программ) который помещается в корень раздела жесткого диска или в корень флеш накопителя. В этом файле запуска можно прописать или просмотреть путь запуска программы. Например open=C:\WINDOWS\Notepad.exe В этой строчке Вы видите что при открытии диска или флэшки идет запуск программы Notepad.exe которая находится на разделе C:\ в папке WINDOWS Такой файл можно открыть и прочитать с помощью простого блокнота. В этом файле запуска содержатся инструкции запуска программы. Вот так примерно выглядят инструкции запуска ЛЮБОЙ программы с помощью Autorun.inf

open=Notepad.exe

shell\open=Открыть

shell\explore=Проводник

shell\open\Command=Notepad.exe

shell\open\Default=1

shell\explore\Command=Notepad.exe

Сделаем простой экспиримент, копируем стандартную программу Notepad.exe по адресу C:\WINDOWS\Notepad.exe, в корень раздела диска С:\ А потом копируем инструкции файла запуска, которые я привел выше в обычный блокнот, и сохраняем его соответственно под названием Autorun с разширением файла .inf тоже в корень раздела диска С:\После этих манипуляций перезагружаем компьютер, открываем "Мой Компьютер" и двойным кликом открываем раздел С:\ и что мы видим? :) запустился блокнот :)

А раздел диска С:\ не открылся :) Вирусы правда используют немного другой код, при котором, и раздел диска открывается или флешка, и вирус запускается. Теперь что б удалить наше художество, нужно с помощью проводника, зайти и удалить файл Autorun.inf и обязательно перезагрузить компьютер, только после этого Вы сможете снова нормально зайти на свой диск :) Если Вы удалите Autorun.inf но не перезагрузите компьютер, то зайти Вы все равно не сможете, так как система будет запрашивать файл запуска :) блокнота :) Для более пытливых умов, вот более детальная информация по этому типу файла запуска, кликнуть >ЗДЕСЬ<

Вот по такому принципу работают вирусы типа Autoruner (флеш вирусы) На зараженной флешке при ее открытии, запускается вирус, посредством его запуска через файл запуска Autorun.inf, после этого копируется файл запуска вируса Autorun.inf в корень на разделы жесткого диска, и присоедененные флеш накопители. Само тело вируса и его компоненты копируются в систему, разделы жесткого диска, и флеш накопители.

Таким образом заражается система.

Многие вирусы любят создавать на флэш накопителе папку RECYCLER, Recycled, System Volume Information, temp. И они также скрыты. Да, это названия системных папок, которые находятся в корне локальных дисков компьютера, но на флэшке их нет!!! и быть не должно в принципе!!! Папки с таким названием создаются системой на локальных дисках компьютера, но не на флэш накопителях!!! Если вы видите на флэшке названия таких папок, то знайте, ее создал вирус!!! И ее необходимо удалить!!!

Если Вы видите в корне флеш накопителя файл под названием Autorun.inf и Вы точно знаете что его на флешку не помещали, то знайте это файл запуска вируса, и его создал вирус. Небойтесь! откройте его простым блокнотом, и в нем Вы сможете просмотреть путь

запуска и имя вируса. Как я вам писал выше.

Еще одна из "уловок" флеш вирусов.

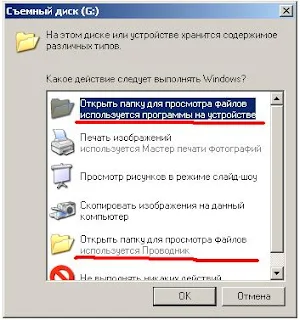

Еще одна из "уловок" флеш вирусов.На скриншоте Вы видите два изображения "папок" с опцией "Открыть папку для просмотра файлов" Но!! под самой первой "папкой" в самом верху (уловка вируса) надпись "используется программы на устройстве" Это означает что при нажатии на эту "папку" произойдет запуск вируса, и откроется флешка для просмотра файлов. Но бывает часто при нажатии на эту опцию флеш не открывается и юзер в недоумении, дальше открывает ее через "Мой компьютер" двойным кликом, тем самым заражает систему повторно. Вторая же "папка" с надписью "Открыть папку для просмотра файлов" под ней надпись "используется проводник" это уже опция Windows, на эту "папку" можно смело нажимать для открытия флешки без угрозы заражения системы. Так что будьте внимательны, когда Вы открываете по привычке флешку через автоплей.

Теперь перейдем к части в которой мы будем вручную удалять злобную вирусягу с флешки.

ВАЖНО!!!

Перед последующими действиями отключаем автозапуск с флешек!!!

Качаем с сайта Кассперского архив с файлом реестра, для отключения автозапуска с флешек Sality_RegKeys.zip В архиве вам нужен файл под названием Disable autorun.reg

нажимаем на него двойным кликом, и соглашаемся с внесением изменений в реестр системы, нажатием на кнопку ОК После этого обязательно перезагружаем систему!!! Если на сайт Кассперского не можете зайти, подозреваю что у вас все плохо... Возможно система заражена, и вирус не пускает вас на сайт. Для проверки попытайтесь зайти на сайт Dr.Web или F-secure или NOD32 Если зайти не можете, значит ваша система заражена вирусом. Тогда вам для начала нужно лечить систему, а уж потом чистить флешку.

Файл запука вируса Autorun.inf всегда скрытый. Папки создаваемые вирусом (в которые он себя копирует на флешку) под названиями RECYCLER, Recycled, System Volume Information, temp скрыты так же. Отображение всех скрытых и системных файлов, в Windows по умолчанию отключено. Но нам нужно это все увидеть и если они есть на флешке то нужно это все удалить. Самый простой и доступный способ увидеть скрытые файлы, на флешке я сейчас опишу.

Вариант №1

1) Создаем на рабочем столе RAR овский архив

2) Открываем созданный нами архив, и открываем через этот архив нашу флешку.

3) Через архив можно увидеть все скрытые и системные файлы, отображение которых в Windows по умолчанию отключено.

4) Когда Вы через архив открыли флешку, ищем папки под названием RECYCLER, Recycled, System Volume Information, temp. И если таковые имеются на флеш накопителе удаляем их, там же через архив.

5) Далее смотрим а нет ли файла под названием Autorun.inf и если есть (а Вы его не создавали) то смело удаляем его с флешки.

6) Вытаскиваем флешку, а потом снова вставляем, перезагружаем систему, ждем минут 5 курим, пьем чай, открываем снова нашу флешку через архив, и смотрим не появились ли наши папки и файлы снова. Если нет, то ваша система и флеш накопители чисты от заразы! :)

А если появились значит система заражена... Нужно лечить систему...

7) Вот и все, читска флешки от заразы завершена!!! :) Вот так вот просто без спец программ и антивирусов :)

Вариант №2

Устанавливаем в систему любой Total Commander. Запускаем его и нажимаем сверху на панели задач, отображение скрытых системных файлов. Кликаем на букву флешки, и смотрим наши фалы, которые подлежат обязательному уничтожению :) Какие именно смотрите в Вариант №1

Вариант №3

Воспользуйтесь моей комплексной защитой против вирусов типа "Autoruner" (флэш вирусов) которую можно скачать ЗДЕСЬ и она все сделает за вас.

Важно!!!

Для корректной работы утилиты ее необходимо запускать с правами администратора.

Послесловие: Данный вид "чистки" флешки подходит только для вирусов типа Autoruner. Т.Е. Вирусы которые для своего запуска используют файл запуска Autorun.inf

© Нестеров Игорь Владимирович 2009 год

14 комментариев:

Не перестаю писать вам спасибо!

Удалил вирус с флешки.

HoldFast Пожалуйста :)

Я стараюсь делать мир IT ближе для людей и их понимания.

Скачала Вашу утилиту,но страшит пункт:7) После приминения данной утилиты автозапуск дисков и флэш накопителей не будет работать.Навсегда? А после удаления утилиты будет? Сейчас он отключен через gpedit.msc. Заранее спасибо.

Уважаемый Аноним :) Ваш вопрос:

Скачала Вашу утилиту,но страшит пункт:7) После приминения данной утилиты автозапуск дисков и флэш накопителей не будет работать.Навсегда? А после удаления утилиты будет? Сейчас он отключен через gpedit.msc. Заранее спасибо.

Ответ:

В архиве с утилитой идет так называемый деинсталятор. Т.Е. если вам по каким бы то ни было причинам захочется вернуть все так как и было, и лишить Ваш компьютер дополнительной защиты, то Вы спокойно раcпаковываете из архива файл под названием UNINSTALL.bat

нажимаете на него двойным кликом мыши, деинстолятор убирает все изменения сделанные утилитой, перезагружаете компьютер, и имеете систему такую же как до установки комплексной защиты (такую же подверженную заражениям Autorun червями) Все изменения в системе после приминения комплексной защиты обратимы, для этого необходимо просто запустить файл UNINSTALL.bat

давал флешку товарищу,вернул зараженую, все ехе-файлы на флешке были заражены Sality.AA и Sality.s. моя АВИРА вылечила всё и удалила вирус, потом я просканировал всю систему АВИРОЙ и КУРЕЛОМ от ВЕБА и еще раз флешку-вируса нет! но на флешке осталась папка runauto... и её ни удалить,ни переименовать,ни переместить-нет доступа(в безопасном режиме также). меня это сильно напрягает,что делать,как удалить?

Ув Аноним ваш вопрос:

давал флешку товарищу,вернул зараженую, все ехе-файлы на флешке были заражены Sality.AA и Sality.s. моя АВИРА вылечила всё и удалила вирус, потом я просканировал всю систему АВИРОЙ и КУРЕЛОМ от ВЕБА и еще раз флешку-вируса нет! но на флешке осталась папка runauto... и её ни удалить,ни переименовать,ни переместить-нет доступа(в безопасном режиме также). меня это сильно напрягает,что делать,как удалить?

Ответ:

1) Эту папку можете попытаься удалить с помощью программы Unlocker данная программа насколько я помню бесплатна, по крайней мере в нете ее можно спокойно найти.

2) Второй вариант с помощью скрипта

Attrib -s -h -r -a диск:\runauto

Del \\?\диск:\runauto\*.* /f /a /q

Rmdir \\?\диск:\runauto /s /q

В этот скрипт вписываете диск флешки, и полное название папки, далее создаете текстовый документ, просто на рабочем столе, копируете этот скрипт в него, сохраняете, закрываете, меняете расширение файла вместо .TXT на .BAT и запускаете.

3) И еще один безусловный способ, это копируем всю нужную информацию с флешки, и форматируем ее, от этого еще никто не спасался :)

Будут еще вопросы пишите :)

Спасибо!попробую.

С помощью Каспера проверяла флэшку - угроз не обнаружено. Но с помощью тотал коммандера, открыв скрытые папки, увидела папку RECYCLE (возможно неправильно написала). Это означает, что Каспер не смог обнаружить вирус или я ошибаюсь?

Ув. Аноним ваш вопрос:

С помощью Каспера проверяла флэшку - угроз не обнаружено. Но с помощью тотал коммандера, открыв скрытые папки, увидела папку RECYCLE (возможно неправильно написала). Это означает, что Каспер не смог обнаружить вирус или я ошибаюсь?

Ответ:

1)Базы Кассперского обновлены по текущую дату?

2) На флешке только скрытая папка Recycler? внутри этой папки ничего нет? Если нет, то когда то там был вирус :) Сама по себе папка Recycler это не вирус это папка "косящая" под системную (которой на флешке никогда не должно и не может быть в принципе)Ну а если в папке есть файлы с расширением .exe .vbs и т.д. то тогда с 99,9% это вирус и Кассепрский его не видит. А просто на скрытую папку хоть с каким названием ни один антивирус детектировать не будет :)

Посмотрите еще нет ли в корне флешки скрытых .exe .vbs если есть и Вы о них ничего не знаете удаляйте, папочку Recycler и любые другие скрытые папки тоже (если они не ваши :) )

А у меня ни RAR ни Total Commander не может открыть...

Ув. Аноним ваш вопрос:

А у меня ни RAR ни Total Commander не может открыть...

Ответ:

Вы уверены что правильно пытались открыть флешку через архив?

Флешка открывается через "Мой компьютер" ?

Вы уверены что ваша система чиста от вирусов?

Нужно немного больше информакции для анализа.

Напишите более подробно.

1) Открывается ли флеш простым способом через "Мой компьютер" ?

2)Вы сканировали компьютер на наличие вирусов?

3)Показ скрытых файлов у вас в системе не блокирован? Их видно например в корне диска С: после выставления соответствующих настроек в свойствах папки?

4)Флешка вообще исправна? работает?

вообще не открывается... когда пыташься открыть пишет- что нужно отформатировать диск, если нажимаешь форматировать то пишет что диск зашищён от записи... в общем неформатирует....антивирус было conficker удалял... после этого вроде и перестала открываться.... скрытые файлы видно.... вот nod-32 пишет- [4] Объект невозможно открыть. Он используется другим приложением или операционной системой.

Такое поведение обычно наблюдается у флешек когда у них сбой в чипе (контролере) Лечится это спец утилитами по перепрошивке чипов флешек, для разных контроллеров разные утилиты.

Возможно последствия confickerА Узнать что именно первое или второе можно следуйщим путем.

Скачайте загрузочный диск Linux по ссылке http://www.puppyrus.org/files%2Bview%2B19.html этот загрузочный диск на подобии Windows PE Live СD Загрузите его и попытайтесь открыть флешку. Если откроется, тогда последствия после confickerА если нет тогда сбой в контроллере флешки.

Если откроется под Linux под ним и отформатируйте флешку. Если нет то тогда вам на вот эту страничку http://www.flashboot.ru/index.php?name=News&op=article&sid=27

Попутно попытайтесь под windows отформатировать свою флеш вот этой очень хорошей програмкой по форматированию "HDD Low Level Format Tool" http://soft.softodrom.ru/ap/HDD-Low-Level-Format-Tool-p279

Удачи.

Интересно написано....но многое остается непонятнымb

Отправить комментарий